Installer un serveur perso chez soi, sur un Raspberry Pi 5 ou un Pi 500+, c’est à la portée de tout maker… à condition de suivre la bonne méthode. Dans cet article, on va poser YunoHost sur un SSD NVMe, faire la post-installation, installer une première appli (WordPress), puis rendre le serveur accessible depuis l’extérieur avec une configuration propre sur la box. Objectif : un serveur opérationnel, administrable en HTTPS, avec des comptes bien rangés et une base saine pour héberger tes services (site, cloud, wiki, etc.). Pas de blabla : des commandes, des captures, et les pièges à éviter. Allez, on sort le tournevis et on monte un petit “cloud maison” qui tient la route.

Au sommaire :

- 1 Raspberry Pi 5 / Pi 500+ : installer YunoHost sur SSD, activer le HTTPS et déployer WordPress

- 1.1 Démarrer le Raspberry Pi 500+

- 1.2 Phase 1 – Vérification de la détection du SSD

- 1.3 Installer yunoHost sur le SSD

- 1.4 Revenir au boot sur SD

- 1.5 Post-installation de yunoHost

- 1.6 Se connecter à yunoHost et gérer les comptes

- 1.7 Installer WordPress

- 1.8 Après l’installation d’une application (WordPress)

- 2 Ouvrir les ports sur la Livebox Play pour YunoHost

Raspberry Pi 5 / Pi 500+ : installer YunoHost sur SSD, activer le HTTPS et déployer WordPress

Pour ce tuto, j’ai monté le serveur en parallèle sur deux machines : un Raspberry Pi 5 dans un boîtier Pironman (avec NVMe de 2To) et un Pi 500+ (lui aussi avec SSD mais de 1To). L’idée, c’était de vérifier que la procédure reste valable dans les deux cas, sans dépendre d’un modèle précis. Du coup, selon les étapes, vous verrez parfois des captures et des exemples faits sur l’une ou l’autre machine : c’est normal. Les commandes, elles, restent les mêmes (à deux détails près : le matériel autour et parfois le nom d’hôte ou l’adresse IP). Bref : si vous constatez que “cette capture ne ressemble pas à chez moi”, pas de panique, c’est juste l’autre Pi qui a pris la pose.

Démarrer le Raspberry Pi 500+

Phase 1 – Vérification de la détection du SSD

Pour cette première étape, la carte SD contient déjà un Raspberry Pi OS fonctionnel, préparé et testé auparavant sur un Raspberry Pi 5. Le SSD NVMe 1 To est installé dans le logement prévu du Pi 500+, mais le démarrage se fait encore sur la carte SD.

L’objectif est simple : s’assurer que le SSD est bien détecté par le système.

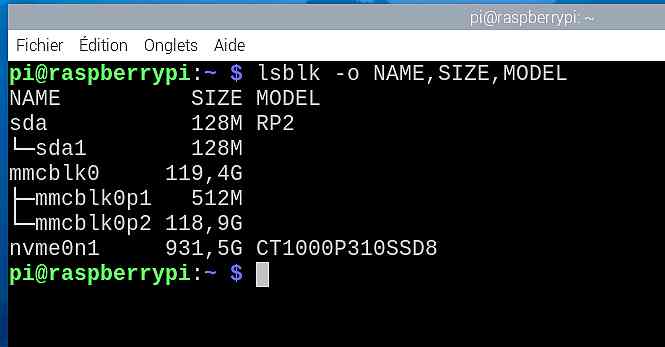

Après ouverture d’un terminal, la commande :

|

1 2 |

lsblk -o NAME,SIZE,MODEL |

permet de lister les supports de stockage.

On y retrouve la carte SD (mmcblk0) et le SSD Crucial (nvme0n1) d’une capacité de 931,5 Go, preuve qu’il est correctement reconnu par le Pi 500+ (voir capture ci-dessus).

Vérification de l’état du SSD

Une fois la détection confirmée, il est intéressant de contrôler la santé du SSD. Pour cela, on installe l’outil nvme-cli (s’il n’est pas déjà installé) puis on interroge le journal SMART du disque :

|

1 2 |

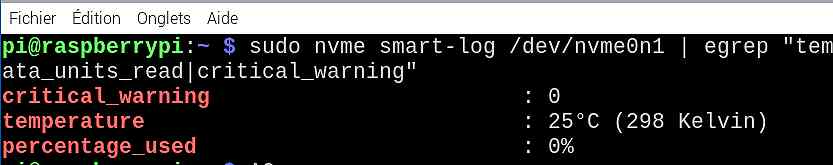

sudo nvme smart-log /dev/nvme0n1 | egrep "temperature|percentage_used|critical_warning" |

Le résultat indique ici une température de 25 °C, 0 % d’usure, et aucune alerte critique. Tout est donc normal, le SSD est prêt pour les prochaines étapes (captures ci-dessous).

Installer yunoHost sur le SSD

Étape 1 – Télécharger l’image officielle YunoHost (RPi 3/4/5)

Sur le Pi 500+ (démarré sur votre carte SD), téléchargez l’image YunoHost et son fichier de somme SHA256 :

|

1 2 3 4 5 |

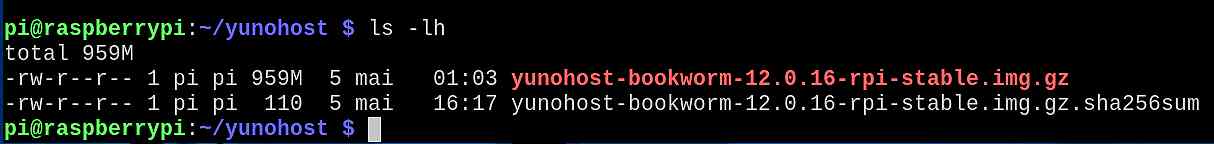

mkdir -p ~/yunohost && cd ~/yunohost wget https://repo.yunohost.org/images/yunohost-bookworm-12.0.16-rpi-stable.img.gz wget https://repo.yunohost.org/images/yunohost-bookworm-12.0.16-rpi-stable.img.gz.sha256sum ls -lh |

Vous devriez obtenir deux fichiers :

yunohost-bookworm-12.0.16-rpi-stable.img.gz— image Raspberry Pi (Bookworm 12, canal stable)yunohost-bookworm-12.0.16-rpi-stable.img.gz.sha256sum— somme SHA256 pour vérification

SHA-256 : à quoi ça sert ?

SHA-256 est une fonction de hachage cryptographique qui calcule une empreinte de 64 caractères (hexadécimaux) à partir d’un fichier.

Cette empreinte change si un seul bit du fichier change.

- Intégrité : vérifier que le fichier téléchargé n’a pas été altéré (corruption, coupure réseau, etc.).

- Authenticité : comparer l’empreinte avec celle publiée par la source officielle pour s’assurer que le fichier est le bon.

- Traçabilité : chaque empreinte est quasi unique : deux fichiers différents n’auront pas la même valeur.

1) Calculez l’empreinte locale :

sha256sum nom-du-fichier.img.gz2) Comparez-la à la valeur fournie (fichier

.sha256sum) ou laissez l’outil vérifier automatiquement :sha256sum -c nom-du-fichier.img.gz.sha256sumSi tout est correct, vous verrez OK.

Note : le SHA-256 ne révèle pas le contenu du fichier et ne sert pas de mot de passe — c’est uniquement une signature d’intégrité.

Étape 2 – Vérifier l’intégrité du fichier téléchargé (SHA-256)

Depuis le dossier où vous avez téléchargé l’image :

|

1 2 3 |

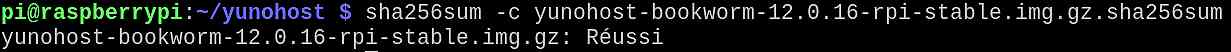

cd ~/yunohost sha256sum -c yunohost-bookworm-12.0.16-rpi-stable.img.gz.sha256sum |

Résultat attendu :

|

1 2 3 |

yunohost-bookworm-12.0.16-rpi-stable.img.gz: Réussi ou yunohost-bookworm-12.0.16-rpi-stable.img.gz: OK |

Si la vérification échoue, vous verrez un message de type :

|

1 2 3 |

yunohost-bookworm-12.0.16-rpi-stable.img.gz: FAILED sha256sum: WARNING: 1 computed checksum did NOT match |

Dans ce cas, supprimez le fichier et retéléchargez-le avant de poursuivre.

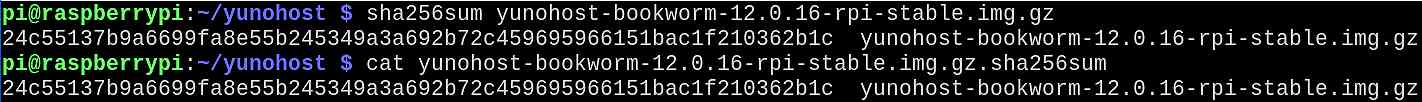

Vérification manuelle (optionnel) : pour afficher l’empreinte locale et la comparer visuellement à celle publiée :

|

1 2 3 |

sha256sum yunohost-bookworm-12.0.16-rpi-stable.img.gz cat yunohost-bookworm-12.0.16-rpi-stable.img.gz.sha256sum |

Avouez que c’est plus simple avec la vérification automatique 😀

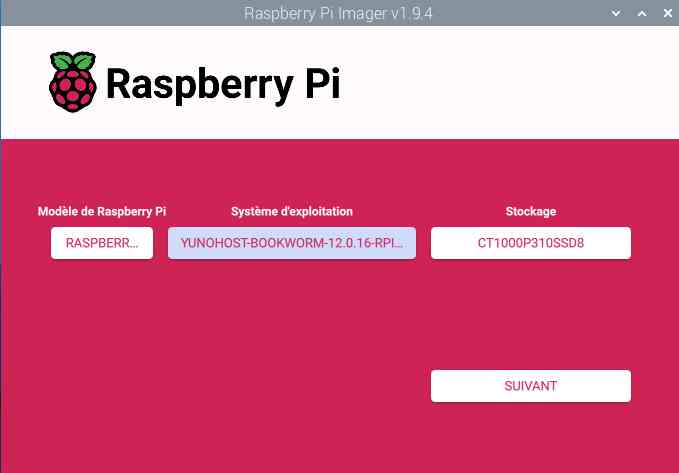

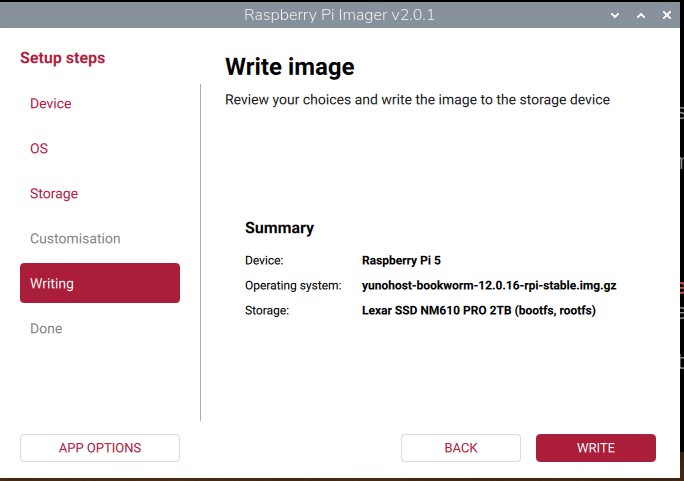

Étape 3 – Écrire l’image YunoHost sur le SSD (avec Raspberry Pi Imager, sur le Pi 500+)

Nous allons utiliser l’outil Raspberry Pi Imager présent sur le bureau du Pi (vous avez démarré sur la carte SD). L’image de yunohost a été téléchargée dans /home/pi/yunohost/.

- Ouvrez Raspberry Pi Imager depuis le menu. Choisissez le modèle de Raspberry Pi (ici c’est un Pi 5 obligatoire avec un SSD !)

- Cliquez sur Choisir l’OS → Utiliser une image personnalisée, puis sélectionnez le fichier :

/home/pi/yunohost/yunohost-bookworm-12.0.16-rpi-stable.img.gz

Astuce : inutile de décompresser, Imager sait écrire directement depuis le.img.gz. - Imager 2.0.x ne permet pas la customisation sur image custom, ce n’est pas bloquant : YunoHost se configure à la post-install.

- Lancez l’écriture, confirmez l’effacement du disque, puis laissez l’écriture et la vérification se terminer.

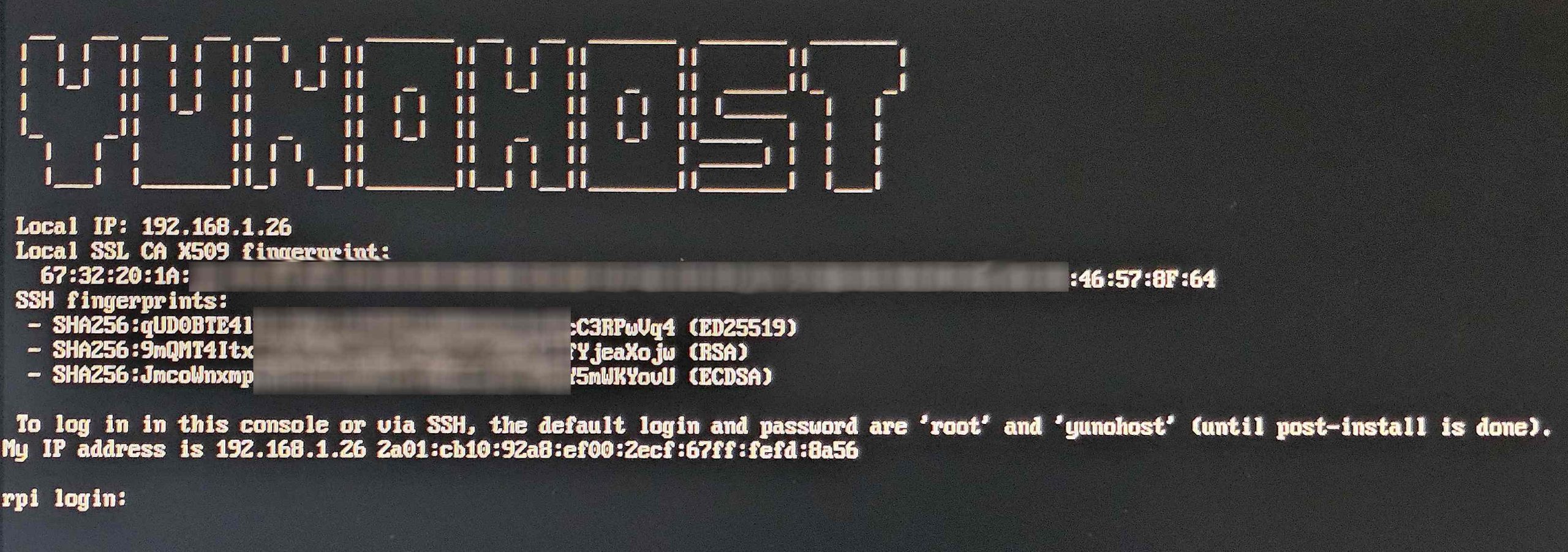

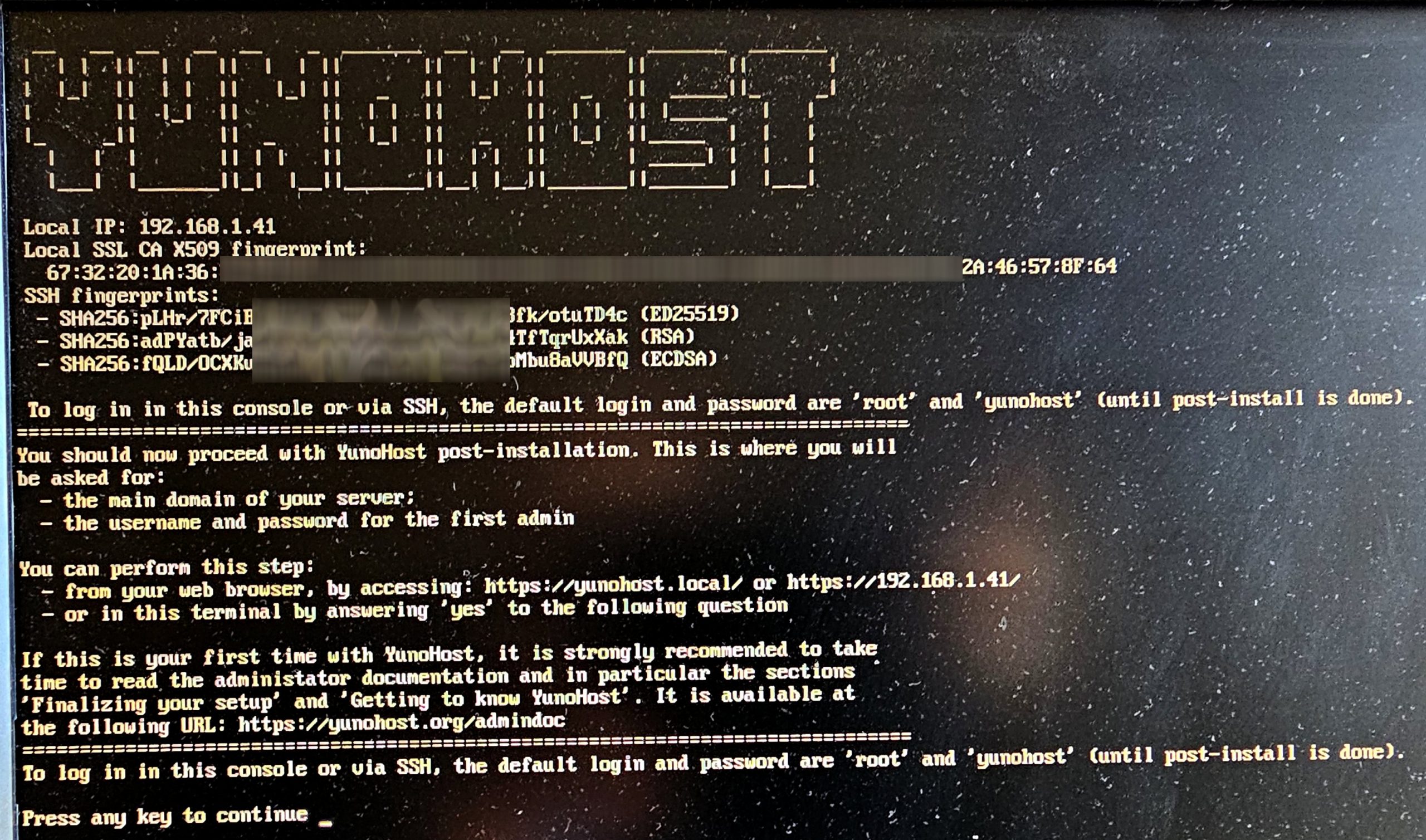

Au bout d’un moment (c’est rapide) l’installation se termine. Vous pouvez maintenant éteindre le Raspberry Pi puis enlever le carte SD et redémarrer. yunoHost se lance et redimensionne la partition à la taille du SSD (pour 1To ou 2To ça peut durer un certain temps). Ensuite le système démarre et vous devez avoir cet écran :

Écran de démarrage du Raspberry Pi 500 +

Ecran de démarrage du Raspberry Pi 5

Vous pouvez vous connecter depuis le clavier du Raspberry Pi ou comme je l’ai fait, en SSH depuis un PC. Quel intérêt me direz vous ? Dans mon cas ça permet de faire des copies d’écran pour illustrer cet article…

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 |

<span style="font-family: courier new, courier, monospace; font-size: 8pt;">C:\Users\conta>ssh yunohost@192.168.1.26</span> <span style="font-family: courier new, courier, monospace; font-size: 8pt;">The authenticity of host '192.168.1.26 (192.168.1.26)' can't be established.</span> <span style="font-family: courier new, courier, monospace; font-size: 8pt;">ED25519 key fingerprint is SHA256:qUD0BTE4l5nI3WglcG1EVTcXOXAoSu4eeBcC3RPwVq4.</span> <span style="font-family: courier new, courier, monospace; font-size: 8pt;">This key is not known by any other names.</span> <span style="font-family: courier new, courier, monospace; font-size: 8pt;">Are you sure you want to continue connecting (yes/no/[fingerprint])? yes</span> <span style="font-family: courier new, courier, monospace; font-size: 8pt;">Warning: Permanently added '192.168.1.26' (ED25519) to the list of known hosts.</span> <span style="font-family: courier new, courier, monospace; font-size: 8pt;">yunohost@192.168.1.26's password:</span> <span style="font-family: courier new, courier, monospace; font-size: 8pt;">Linux rpi 6.6.51+rpt-rpi-2712 #1 SMP PREEMPT Debian 1:6.6.51-1+rpt3 (2024-10-08) aarch64</span> <span style="font-family: courier new, courier, monospace; font-size: 8pt;">The programs included with the Debian GNU/Linux system are free software;</span> <span style="font-family: courier new, courier, monospace; font-size: 8pt;">the exact distribution terms for each program are described in the</span> <span style="font-family: courier new, courier, monospace; font-size: 8pt;">individual files in /usr/share/doc/*/copyright.</span> <span style="font-family: courier new, courier, monospace; font-size: 8pt;">Debian GNU/Linux comes with ABSOLUTELY NO WARRANTY, to the extent</span> <span style="font-family: courier new, courier, monospace; font-size: 8pt;">permitted by applicable law.</span> <span style="font-family: courier new, courier, monospace; font-size: 8pt;">======================================================================</span> <span style="font-family: courier new, courier, monospace; font-size: 8pt;">Congratulations on setting up your YunoHost server ! </span><span style="font-family: courier new, courier, monospace; font-size: 8pt;">To finish the installation, you should run the postinstallation.</span> <span style="font-family: courier new, courier, monospace; font-size: 8pt;">You can find documentation about it on :</span> <span style="font-family: courier new, courier, monospace; font-size: 8pt;">https://yunohost.org/postinstall </span><span style="font-family: courier new, courier, monospace; font-size: 8pt;">You can run it from the command line interface with :</span> <span style="font-family: courier new, courier, monospace; font-size: 8pt;">$ yunohost tools postinstall </span><span style="font-family: courier new, courier, monospace; font-size: 8pt;">Or from a browser by accessing one of your local IP :</span> <span style="font-family: courier new, courier, monospace; font-size: 8pt;">192.168.1.26</span> <span style="font-family: courier new, courier, monospace; font-size: 8pt;">2a01:cb10:92a8:ef00:2ecf:67ff:fefd:8a56 </span><span style="font-family: courier new, courier, monospace; font-size: 8pt;">======================================================================</span> <span style="font-family: courier new, courier, monospace; font-size: 8pt;">yunohost@rpi:~ $</span> |

À ce stade, YunoHost est installé et vous voyez le message qui invite à lancer la post-installation. Deux méthodes sont possibles : via le navigateur (recommandé) ou en ligne de commande.

Revenir au boot sur SD

Contexte : vous êtes sous YunoHost (Debian) sur un Raspberry Pi 5 / Pi 500(+) et la machine démarre actuellement sur le NVMe. Vous voulez revenir au boot sur la SD card : On va installer l’outil EEPROM côté Debian, puis corriger l’ordre de boot pour prioriser la carte SD.

- Installer l’outil EEPROM (sous YunoHost/Debian)

12sudo apt updatesudo apt install rpi-eeprom - Éditer la configuration du bootloader

1sudo -E rpi-eeprom-config --edit

Remplacer (ou ajouter) la ligneBOOT_ORDER=…par :

1BOOT_ORDER=0xf461

(pour les détails voir https://www.raspberrypi.com/documentation/computers/raspberry-pi.html#raspberry-pi-bootloader-configuration). Enregistrer puis quitte l’éditeur. - Redémarrer

1sudo reboot - Vérifier que le boot se fait bien sur la SD

12rpi-eeprom-config | grep BOOT_ORDER # doit afficher BOOT_ORDER=0xf461mount | grep ' / ' # /dev/mmcblk0p2 on / => boot sur la SD

Comment fonctionne l’ordre de boot (Pi 5 / Pi 500)

La valeur BOOT_ORDER est une suite d’hex nibbles (4 bits) lus de droite vers la gauche. Chaque nibble désigne une cible :

0x1= SD0x4= USB0x6= NVMe (PCIe)0xf= boucle / recommencer la séquence

Exemples :

0x61= SD → puis NVMe (on lit de droite à gauche)0xf461= SD → NVMe → USB → boucle (recommandé pour démos : SD prioritaire, fallback sur NVMe/USB)

Si un périphérique n’est pas bootable, le firmware essaie le nibble suivant.

Astuce de dépannage (optionnelle)

Pour forcer un test SD uniquement, vous pouvez désactiver temporairement le PCIe (NVMe) dans l’EEPROM :

|

1 2 3 |

sudo -E rpi-eeprom-config --edit # ajouter ou modifier : PCIE_PROBE=0 |

Redémarrer, tester le boot SD, puis remettre PCIE_PROBE=1 ensuite.

Avec BOOT_ORDER=0xf461, la SD (Raspberry Pi OS) sera prioritaire pour vos démos ; en l’absence de SD, le Pi retombera proprement sur le NVMe (YunoHost).

🧭 Menu de boot (Pi 5 / Pi 500+) : démarrer sur la carte SD

Si votre Raspberry Pi démarre systématiquement sur le SSD (NVMe) mais que vous souhaitez momentanément rebooter sur la carte SD, vous pouvez afficher le menu de boot au démarrage.

- Redémarrez le Pi (HDMI + clavier branchés), puis tapotez la barre d’espace dès les toutes premières secondes du boot (inutile de maintenir : quelques pressions rapides suffisent).

- Le Boot Menu apparaît : vous pouvez choisir le périphérique de démarrage.

- Appuyez sur la touche 1 pour booter sur la carte SD.

(clavier USB direct, pas via hub capricieux) et que l’écran est allumé.

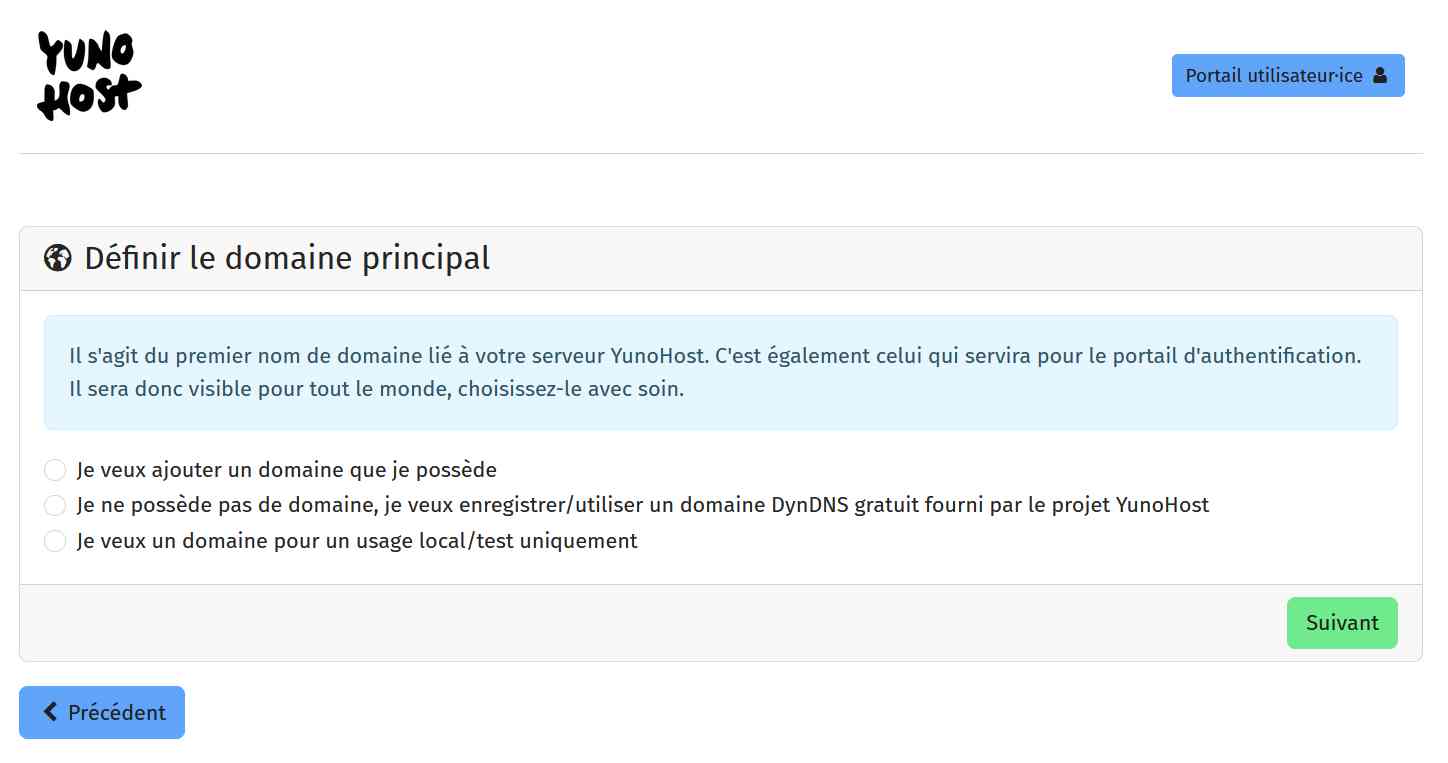

Post-installation de yunoHost

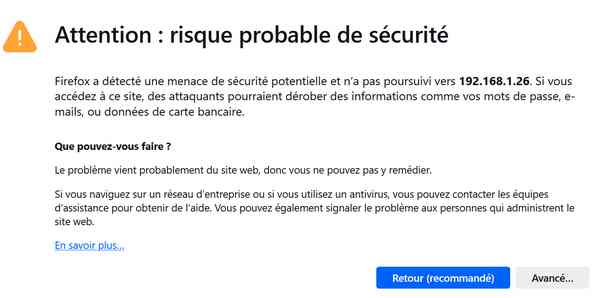

- Depuis votre PC, ouvrez votre navigateur (pour moi c’est Firefox) et allez sur l’adresse locale du serveur :

https://192.168.1.26(remplacez par votre IP si besoin).

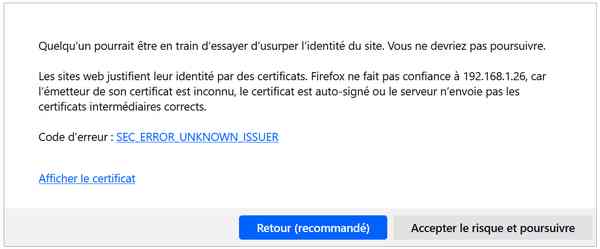

- Le certificat étant auto-signé, acceptez l’exception de sécurité pour continuer (Avancé => Accepter le risque et poursuivre).

Vous obtenez :

Vous obtenez :

Glissez le bouton sur « Je suis d’accord » puis cliquez sur C’est parti !

Glissez le bouton sur « Je suis d’accord » puis cliquez sur C’est parti !

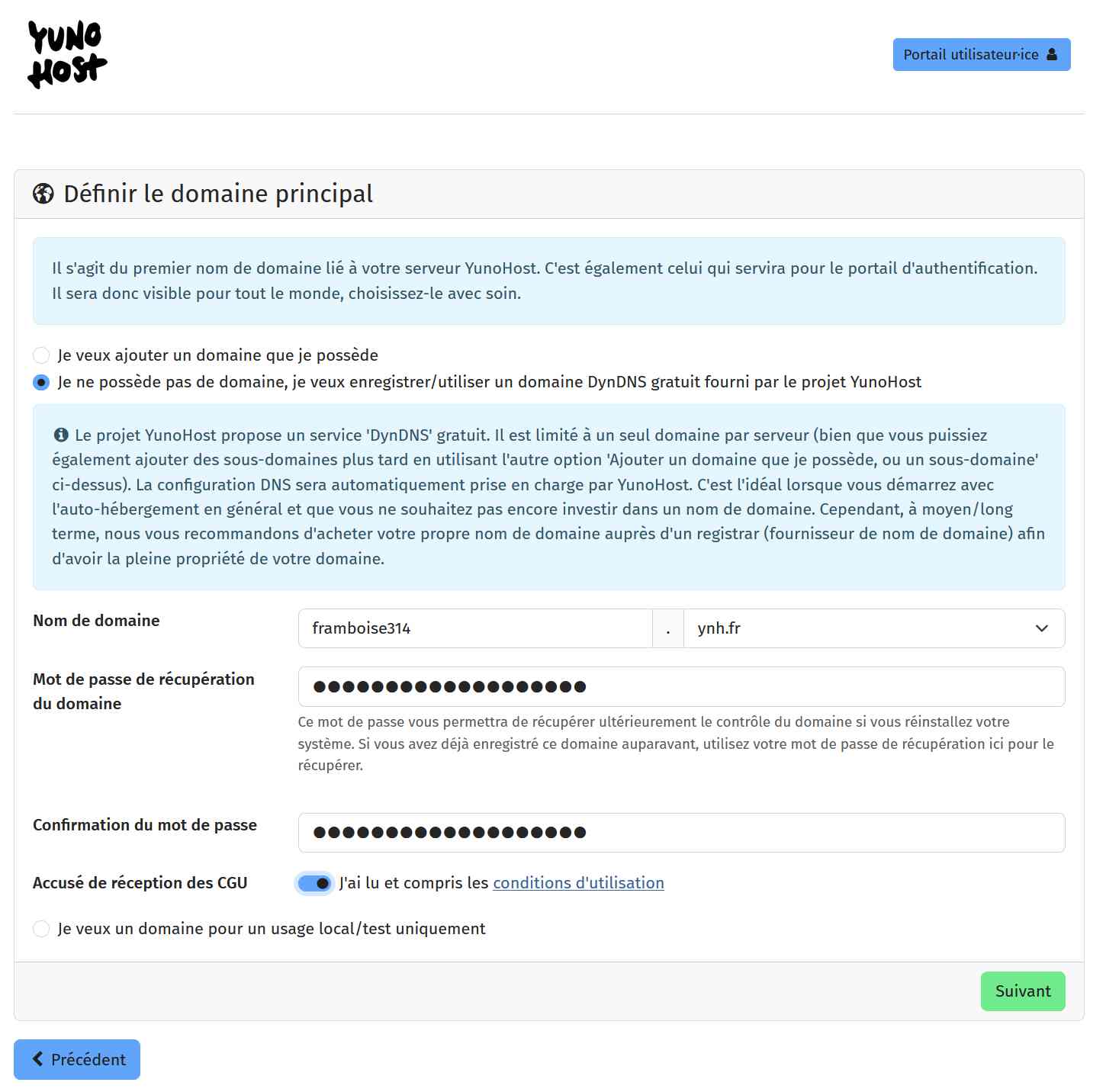

- Remplissez l’assistant :

- Domaine principal :

framboise314.ynh.fr(choix gratuit que je recommande ici, mais vous faites comme vous voulez).

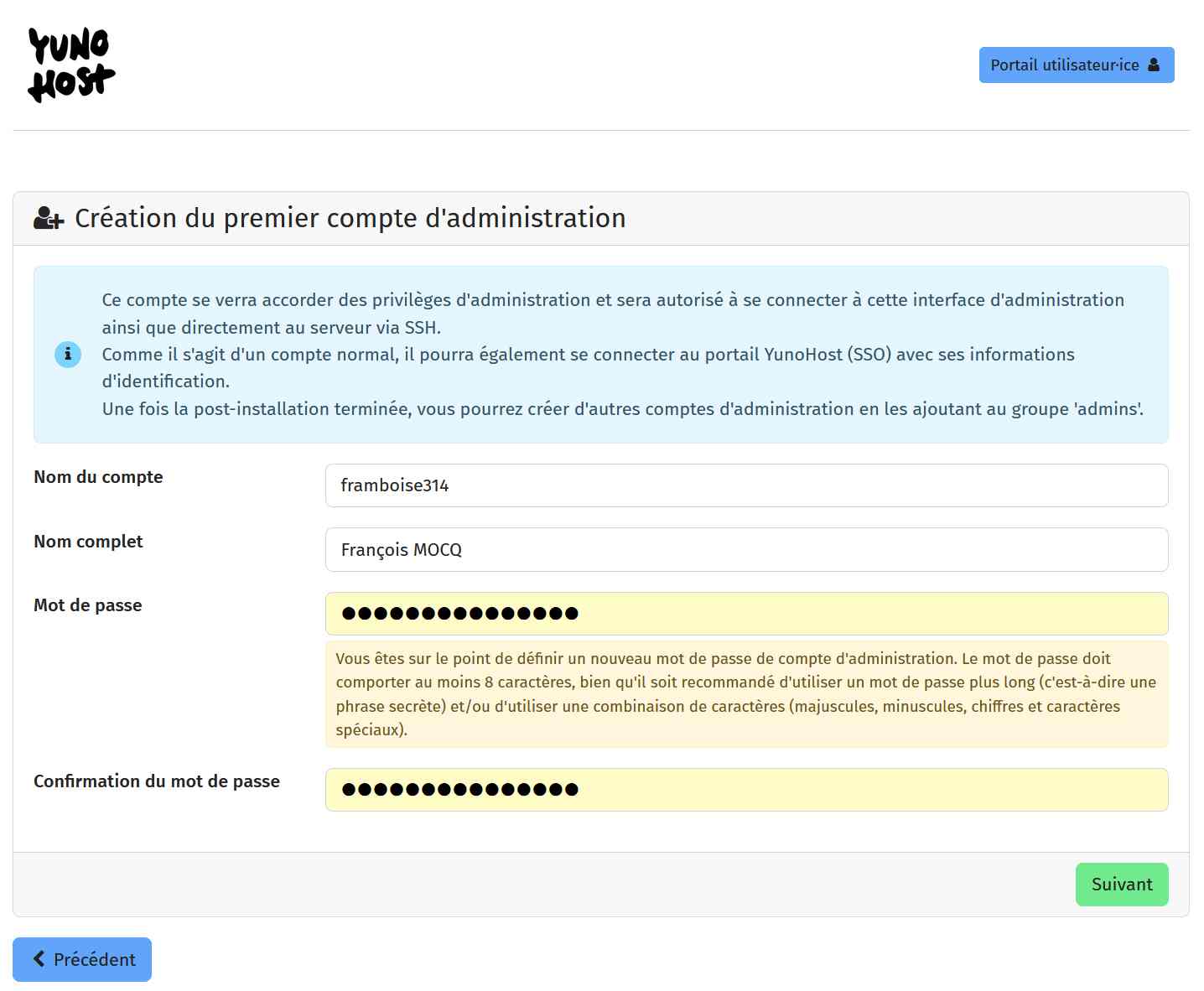

- Mot de passe administrateur : choisissez un mot de passe fort (il remplace le couple root/yunohost). La machine sera sur Internet il faut « blinder » le mot de passe !

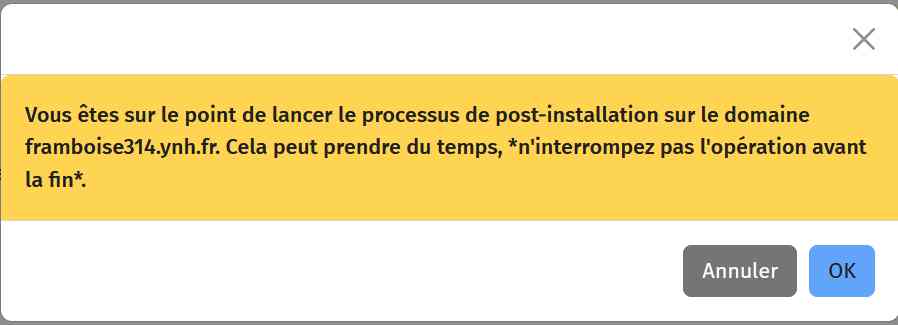

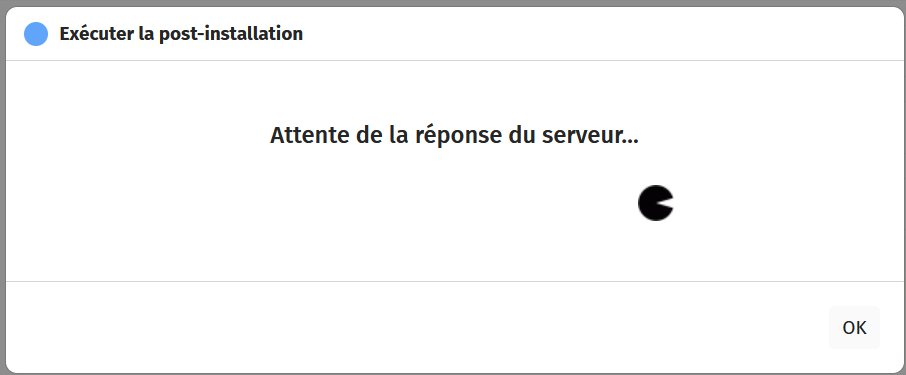

Cliquez sur OK. En attendant…

Cliquez sur OK. En attendant…

- Domaine principal :

Pendant que vous poireautez, en principe yunoHost

-

Configure du domaine principal

=> votre serveur est associé àframboise314.ynh.fr(ou le domaine choisi). -

Installe et configure des services de base

-

Nginx (serveur web)

-

Postfix / Dovecot (mail)

-

Metronome (XMPP)

-

SSOwat (portail utilisateur)

-

fail2ban, firewall, etc.

-

-

Crée le compte admin YunoHost

=> avec le mot de passe que vous venez de définir.

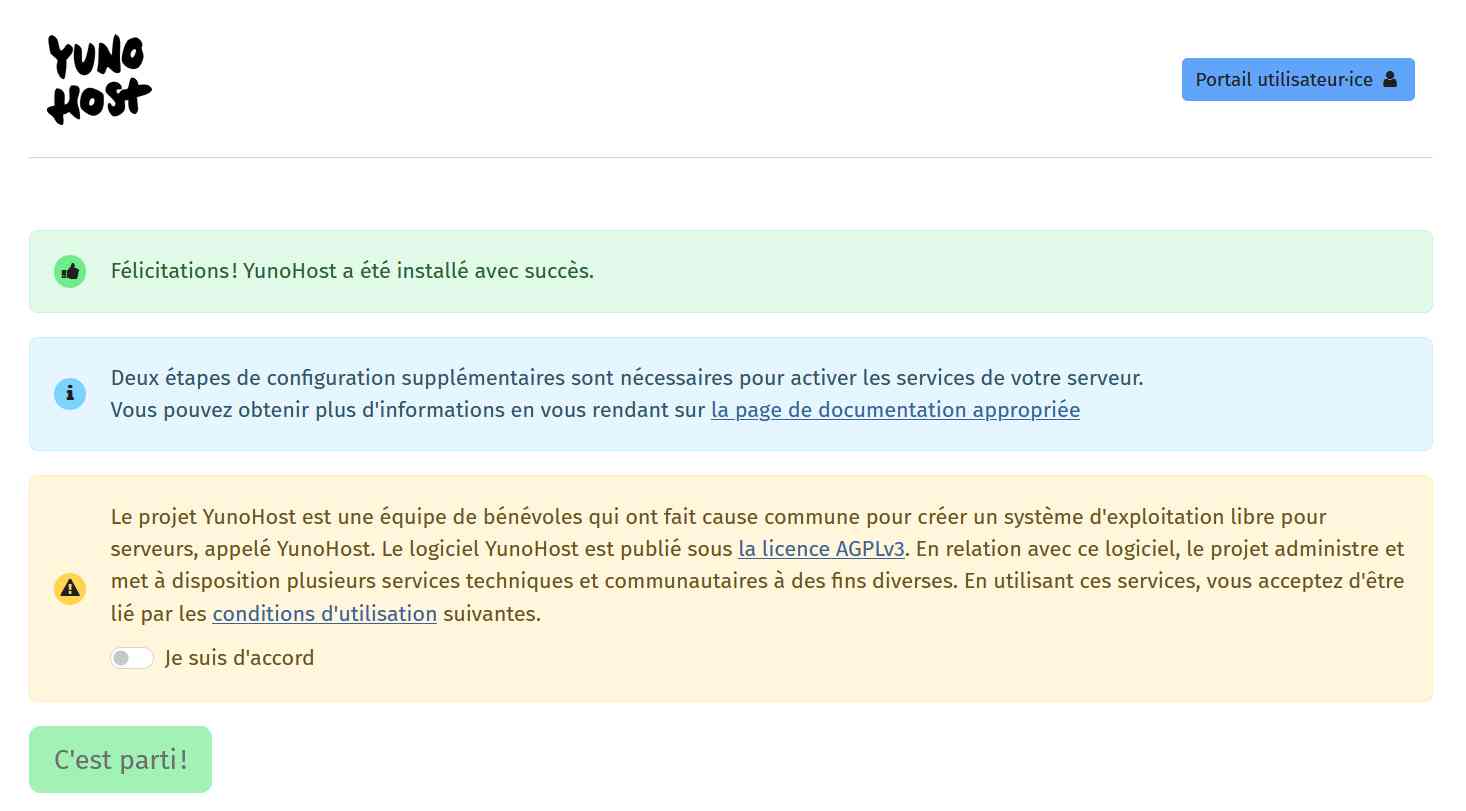

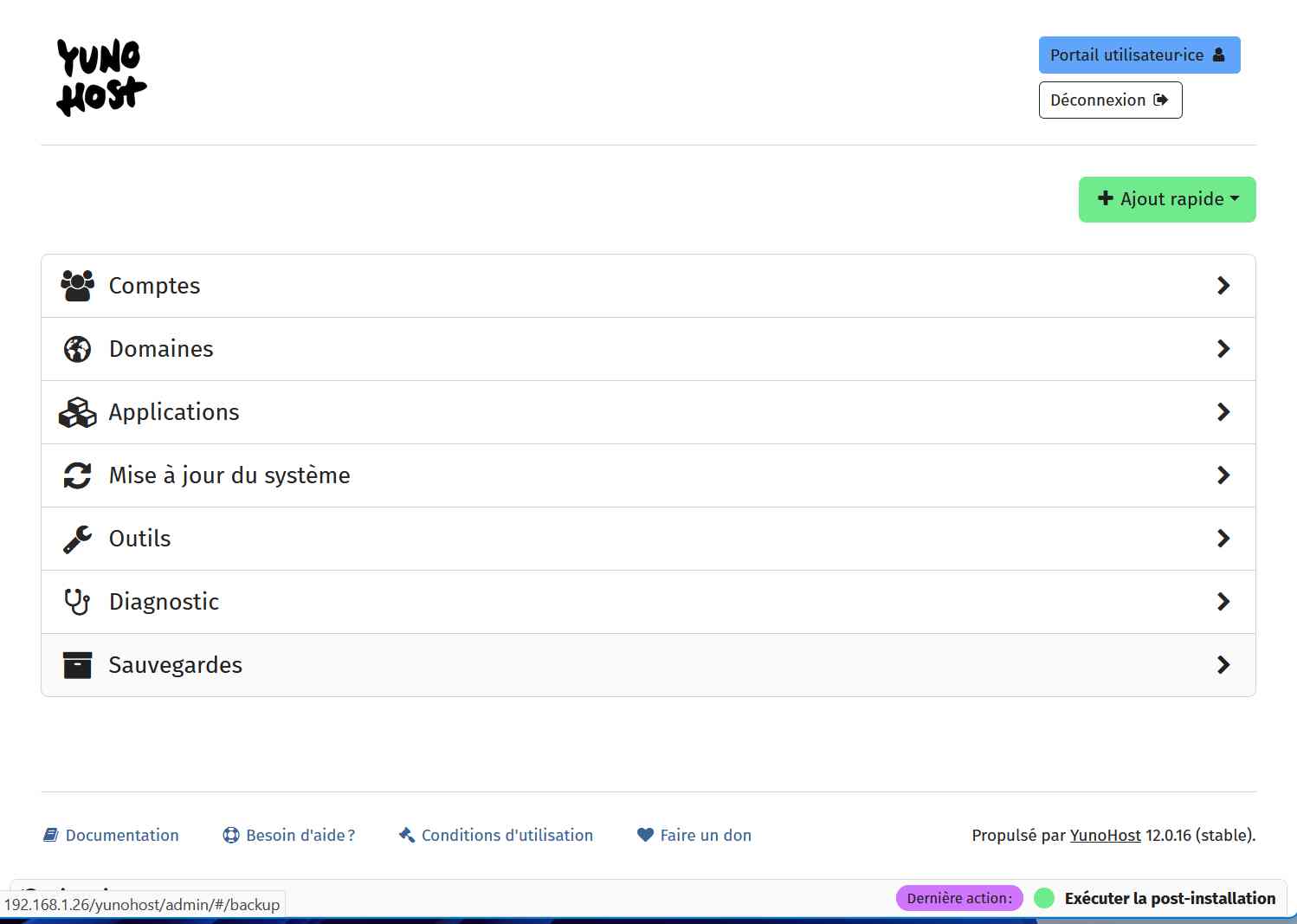

Au bout d’un moment la post installation se termine. (yess !)

Vous devez vous connecter avec le compte utilisateur tout fraichement créé.

Et vous avez accès au panneau d’administration yunoHost

-

- gestion des domaines

- ajout d’utilisateurs

- installation d’applications

- diagnostics système

Après la post-installation pour accéder à yunoHost :

- Interface d’administration :

https://votre-domaine/yunohost/admin - Portail utilisateur (SSO) :

https://votre-domaine/

2) Méthode alternative : en ligne de commande (SSH)

- Dans votre terminal SSH déjà ouvert, lancez :

1sudo yunohost tools postinstall - Saisissez les mêmes informations quand elles sont demandées :

- Domaine principal (ex.

framboise314.ynh.fr) - Mot de passe administrateur

- E-mail de récupération

- Domaine principal (ex.

- Attendez la fin de la configuration. Un message de succès s’affiche.

Se connecter à yunoHost et gérer les comptes

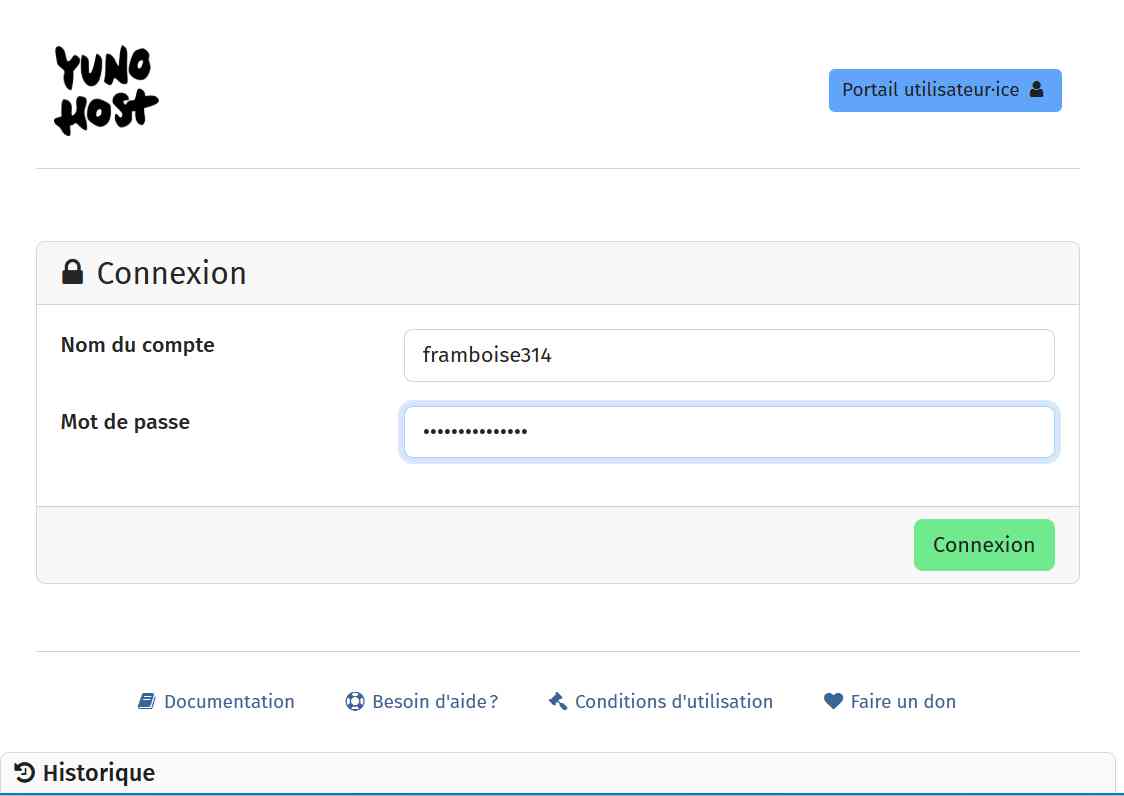

Connexion à yunoHost

Par la suite pour vous connecter à YNH (yunoHost) il suffira d’ouvrir un navigateur sur l’adresse de YNH et de saisir les infos du compte admin que vous avez créé ci-dessus.

👥 Comptes YunoHost :

admin principal, admin de secours & compte utilisateur

🔑 Administrateur principal

- Compte créé lors de la post-installation : il sert à administrer votre serveur.

- Utilisez-le uniquement pour la configuration (mises à jour, installation d’apps, sauvegardes).

- Choisissez un mot de passe robuste et unique.

🛟 Administrateur de secours

- Deuxième compte avec droits d’admin pour parer à tout blocage du compte principal.

- Mot de passe différent, stocké en lieu sûr (gestionnaire de mots de passe, copie papier sécurisée).

- N’utilisez ce compte qu’en cas de besoin ; testez-le une fois puis gardez-le “au coffre”.

👤 Compte utilisateur (sans droits admin)

- Pour l’usage quotidien des applications (Wiki, Nextcloud, album photo, etc.).

- Idéal pour vos démonstrations et ateliers (ex. identifiant

invite). - Permet de tester l’expérience “lecteur/participant” sans exposer vos identifiants d’admin.

✅ Bonnes pratiques

- Ne partagez jamais les comptes administrateur.

- Conservez des mots de passe distincts pour chaque compte.

- Testez au moins une fois la connexion avec le compte de secours et le compte utilisateur.

- Pour les ateliers, affichez uniquement l’URL du serveur et les identifiants du compte utilisateur.

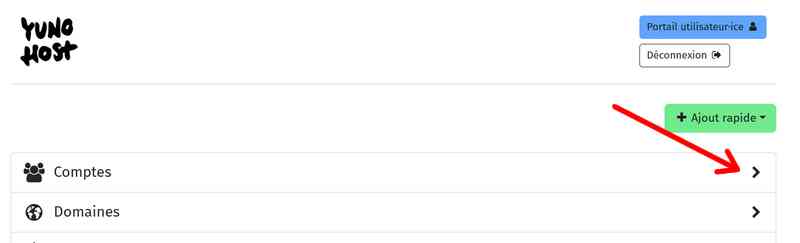

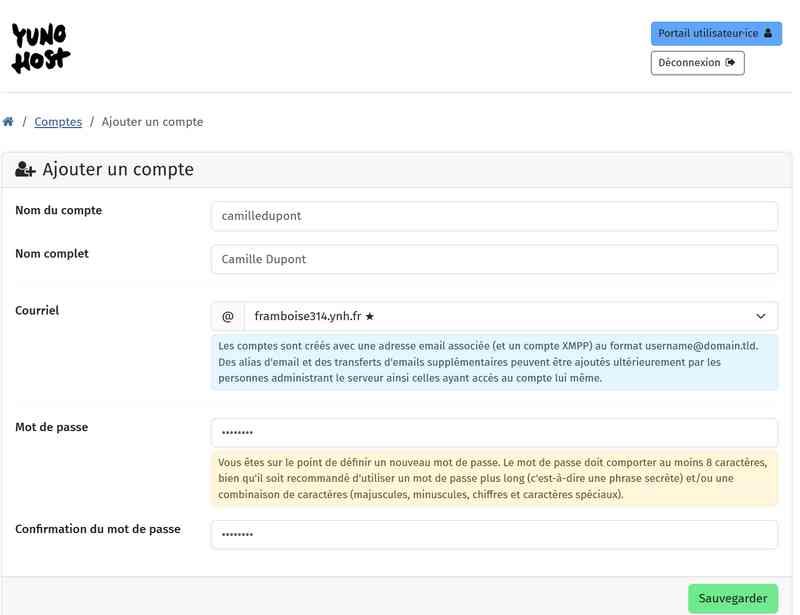

Créer un compte admin de secours

Cliquez sur le signe > de la ligne Comptes

Cliquez sur + Ajouter un compte

Remplissez les champs, choisissez un mot de passe « DUR » puis cliquez sur Sauvegarde

Créer un compte invité

Refaites la même opération et créez un compte invité qui servira pour les démos. Vous devriez maintenant avoir ceci :

🔒 Pourquoi faut-il passer par la ligne de commande pour créer un administrateur de secours ?

Dans YunoHost, la création d’utilisateurs via l’interface web concerne uniquement les utilisateurs finaux, c’est-à-dire ceux qui utilisent les applications (Nextcloud, Wiki, etc.). Ces comptes appartiennent automatiquement au groupe all_users.

Pour qu’un compte dispose des droits d’administration complets (accès à la configuration du serveur, installation d’applications, sauvegardes), il doit être ajouté au groupe spécial admins.

Par mesure de sécurité, cette opération ne peut pas être réalisée depuis l’interface graphique : il faut utiliser la ligne de commande.

Exemple en pratique :

|

1 2 3 |

# Création de l’utilisateur (par l’interface web ou la CLI) # puis ajout au groupe des administrateurs : sudo yunohost user group add admins admin2 |

Vous pouvez ainsi disposer d’un compte administrateur de secours, distinct du compte principal, à conserver pour les situations imprévues.

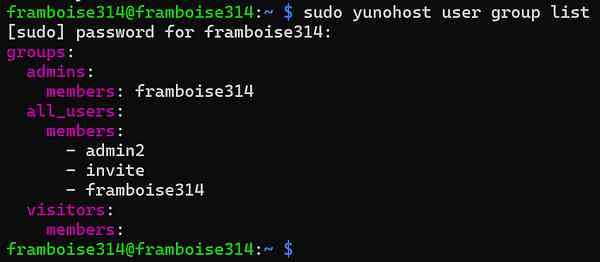

Un tour par SSH permet de vérifier comment les utilisateurs créés sont rangés dans les groupes :

|

1 |

sudo yunohost user group list |

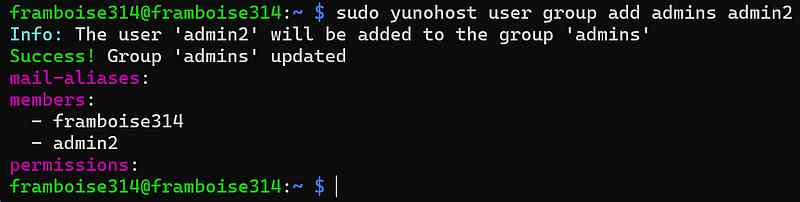

On voit que admin2 est uniquement dans le groupe all_users. On va l’ajouter au groupe admins :

|

1 |

sudo yunohost user group add admins admin2 |

Tout s’est bien passé et admin2 a bien rejoint le groupe admins.

Testez impérativement votre admin de secours ! ne passez pas à la suite sans un accès secondaire opérationnel.

Pour le compte invite il faut installer des applis, on va le tester un peu plus tard.

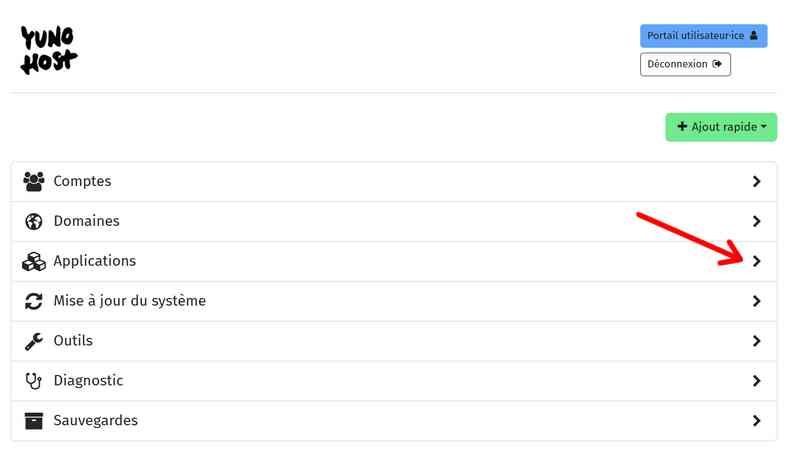

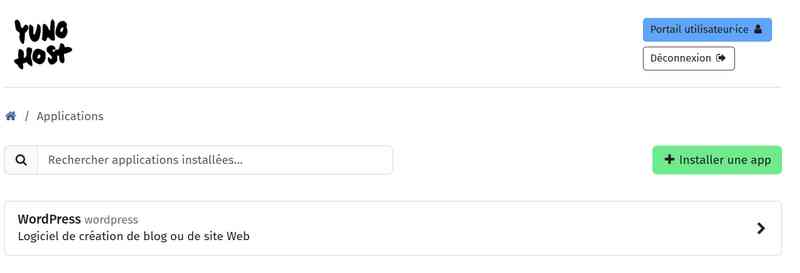

Installer WordPress

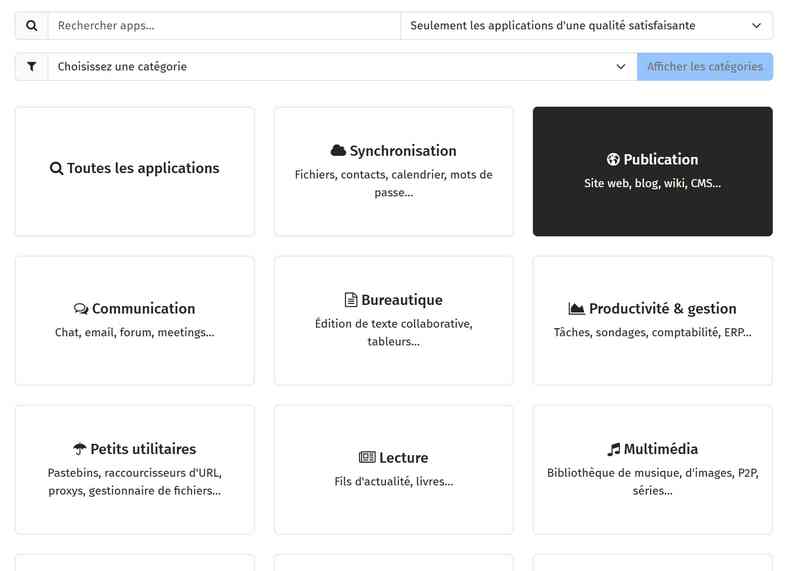

Depuis le tableau de bord d’administration, cliquez sur Applications pour accéder à la gestion des logiciels.

Aucune application n’est encore installée. Cliquez sur Installer une app pour ouvrir le catalogue.

Le catalogue est organisé en catégories. Sélectionnez Publication pour trouver WordPress.

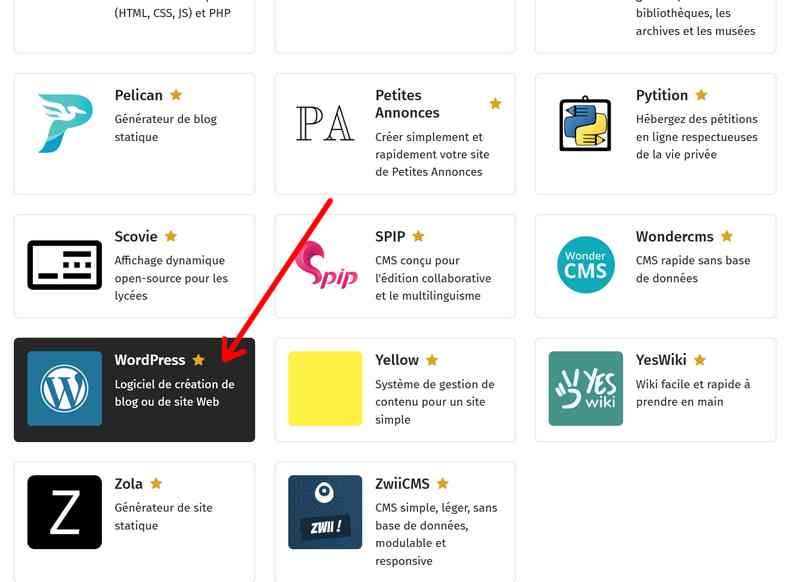

Dans la catégorie Publication, choisissez WordPress, un logiciel libre de création de sites web et de blogs.

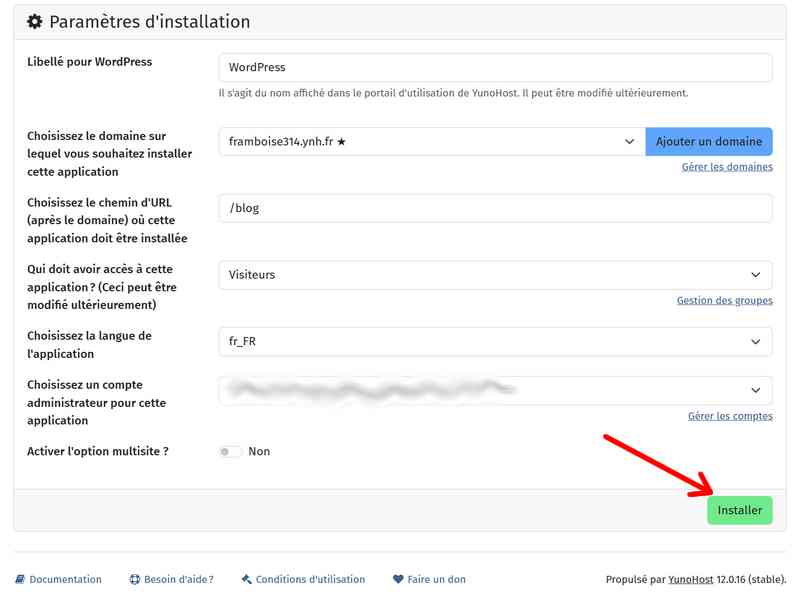

Renseignez les paramètres : domaine d’installation, chemin (par exemple /blog), accès (Visiteurs), langue (fr_FR) et compte administrateur WordPress. Cliquez ensuite sur Installer.

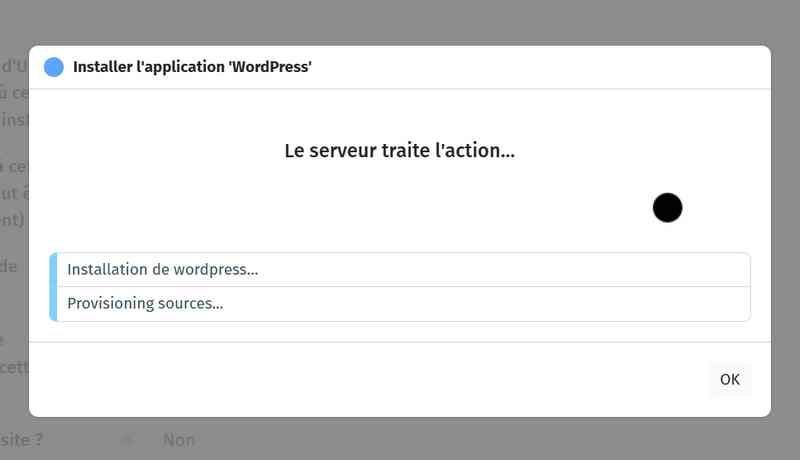

L’installation est en cours : YunoHost télécharge et configure automatiquement WordPress. Patientez jusqu’à la fin du processus.

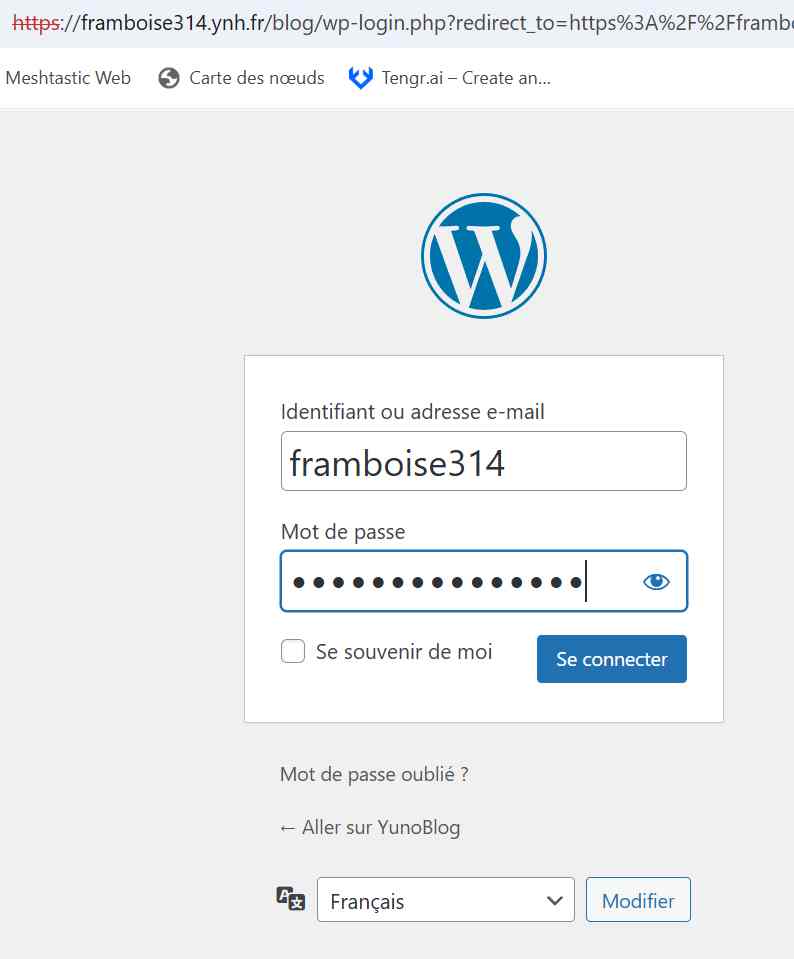

Après l’installation d’une application (WordPress)

Une fois l’installation terminée, WordPress apparaît dans la liste des applications installées sur votre serveur YunoHost.

IMPORTANT : Lors de l’installation de WordPress avec YunoHost, vous n’avez pas choisi de mot de passe pour WordPress :

Le premier compte administrateur WordPress est créé automatiquement à partir du compte que vous avez indiqué dans le champ Administrateur WordPress.

Ce compte est lié au système d’authentification de YunoHost.

Pour vous connecter au tableau de bord WordPress :

- Rendez-vous sur l’adresse de votre site WordPress et ajoutez

/wp-adminà l’URL (exemple :https://framboise314.ynh.fr/blog/wp-admin). - Saisissez comme identifiant celui indiqué lors de l’installation (pour moi

framboise314). - Utilisez le mot de passe de votre compte YunoHost (le même que pour accéder à l’interface d’administration YunoHost).

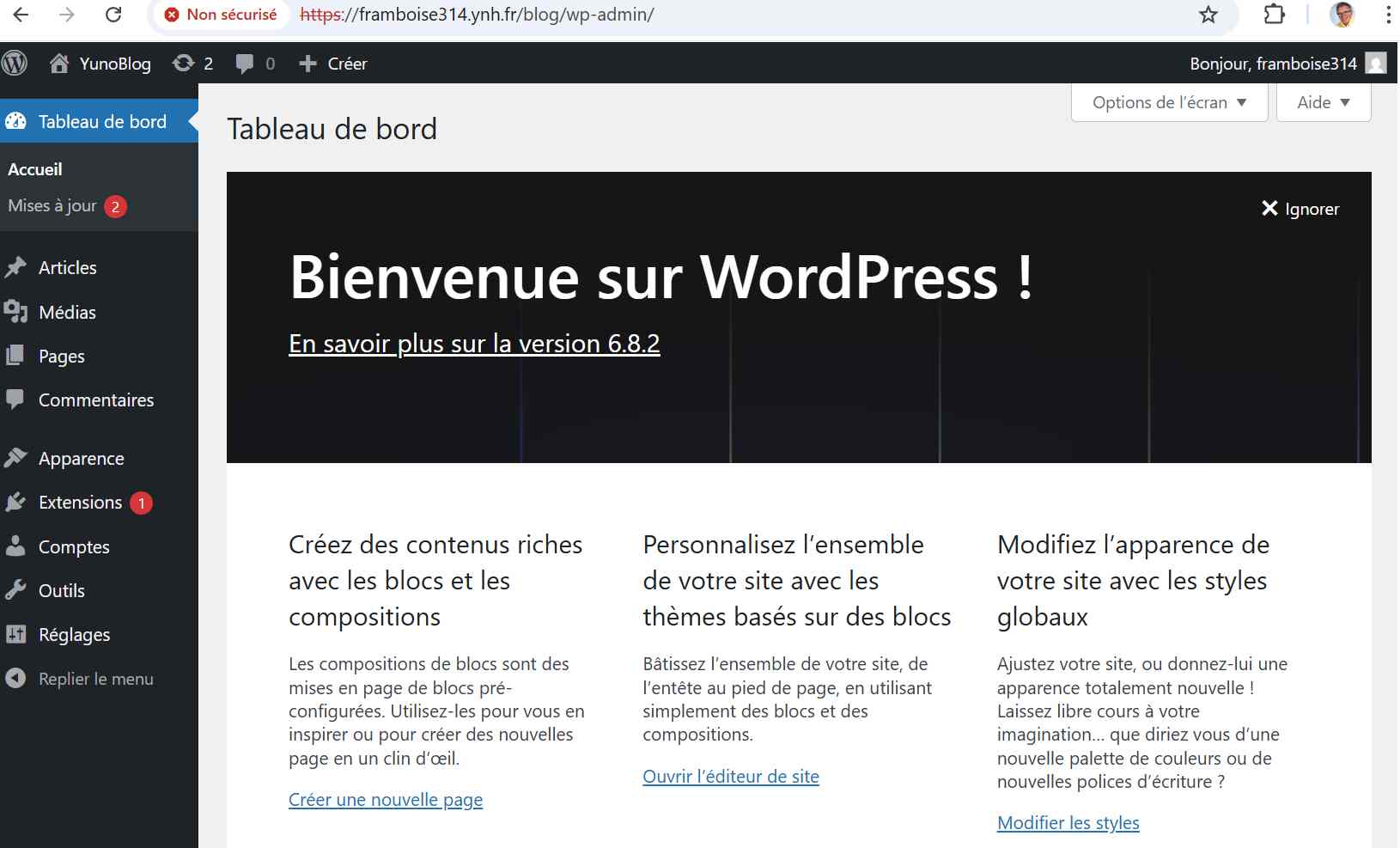

Vous arrivez alors dans le Tableau de bord WordPress, depuis lequel vous pourrez gérer vos articles, vos pages, vos extensions et l’apparence de votre site.

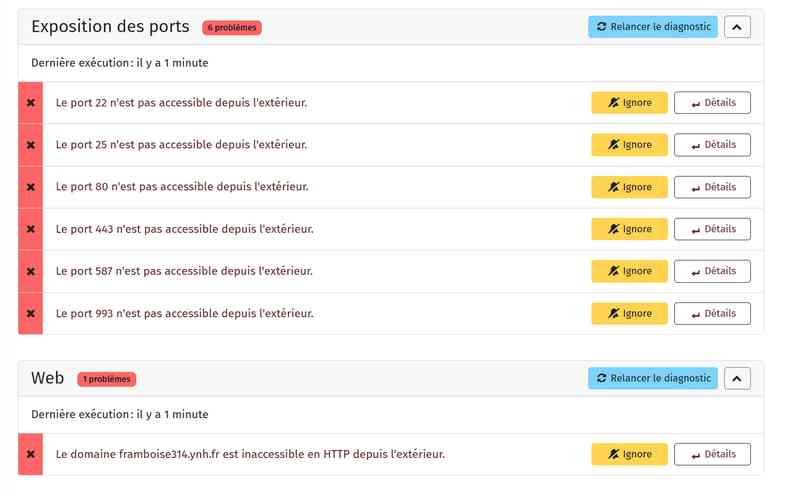

Ouvrir les ports sur la Livebox Play pour YunoHost

Objectif : rendre le serveur accessible de l’extérieur (HTTP/HTTPS, e-mail, etc.) et activer le cadenas HTTPS.

Pourquoi ouvrir des ports ?

Par défaut, votre box Internet bloque les connexions entrantes. Pour que vos services

YunoHost (WordPress, certificats HTTPS, e-mail, etc.) soient accessibles depuis Internet,

vous devez créer des règles NAT/PAT (ou « redirections de ports ») sur la Livebox Play.

Pré-requis

- L’IP locale (LAN) de votre serveur YunoHost (ex.

192.168.1.26). - Accès à l’interface de la Livebox Play (identifiants admin).

- Un domaine déjà configuré dans YunoHost (ex.

framboise314.ynh.fr).

Pour l’adresse IP utilisez ip a sous SSH et pour les ports cliques sur Diagnostic dans l interface Web de YNH.

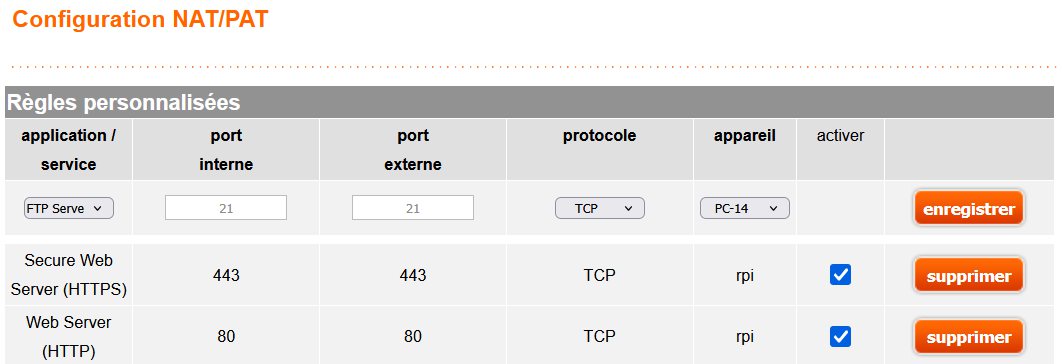

Étapes sur la Livebox Play (NAT/PAT)

1) Se connecter à la Livebox

- Ouvrez

http://192.168.1.1dans votre navigateur. - Connectez-vous avec votre compte administrateur.

2) Créer les redirections de ports

Dans le menu (souvent Paramètres avancés > NAT/PAT ou Réseau > NAT/PAT), ajoutez une règle par port. Pour chaque règle : Port externe = Port interne et IP de destination = IP du serveur YunoHost.

| Service | Port | Protocole | Obligatoire | Remarque |

|---|---|---|---|---|

| HTTP | 80 → 80 | TCP | Oui | Nécessaire pour Let’s Encrypt / redirection vers HTTPS |

| HTTPS | 443 → 443 | TCP | Oui | Accès sécurisé au site |

3) Sauvegarder et redémarrer (si nécessaire)

- Enregistrez chaque règle.

- Vérifiez qu’elles sont actives et pointent bien vers la bonne IP locale.

- Redémarrez la Livebox si l’interface vous le demande.

Vérifications côté YunoHost

- Dans Web Admin > Outils > Diagnostic, relancez un diagnostic : les ports 80 et 443 doivent passer au vert.

- Installez/renouvelez les certificats HTTPS (Domaines > votre-domaine > Certificat).

- Testez l’accès à votre site depuis un réseau mobile (4G/5G) pour valider l’ouverture depuis Internet.

La connectivité Internet est OK. Les ports ne sont pas accessible de l’extérieur en IPv6… On fera sans !

La connectivité Internet est OK. Les ports ne sont pas accessible de l’extérieur en IPv6… On fera sans !

Conseils & pièges fréquents

- Adresse IP locale fixe : réservez l’IP du serveur dans le DHCP de la Livebox (bail statique) pour éviter que les règles NAT ne pointent plus au bon endroit.

- Double NAT / CGNAT : si vous n’avez pas d’IP publique dédiée, l’ouverture de ports peut être impossible. Vérifiez que votre IP WAN n’est pas de type 100.64.0.0/10 (CGNAT).

- Port 25 : souvent bloqué chez les FAI grand public. Si vous voulez héberger le mail sortant, rapprochez-vous du FAI ou utilisez un relais SMTP.

- SSH exposé : évitez d’ouvrir le port 22 si inutile. Sinon, utilisez des clés SSH, désactivez le mot de passe, et mettez en place un bannisseur (fail2ban est intégré à YunoHost).

- IPv6 : si votre ligne a de l’IPv6, pensez à autoriser aussi les flux IPv6 (et le firewall du serveur).

Une fois les ports ouverts et les certificats installés, votre site WordPress sera joignable en HTTPS avec le cadenas de sécurité.

Tester l’accès depuis Internet, puis installer Let’s Encrypt

Les redirections de ports 80 et 443 étant en place sur la Livebox, il est temps de vérifier que le serveur est réellement joignable

depuis l’extérieur. Ensuite, nous installerons un certificat Let’s Encrypt pour obtenir un accès HTTPS avec un cadenas sans avertissement.

Sinon, vous testerez votre réseau local… et pas l’accès depuis l’extérieur.

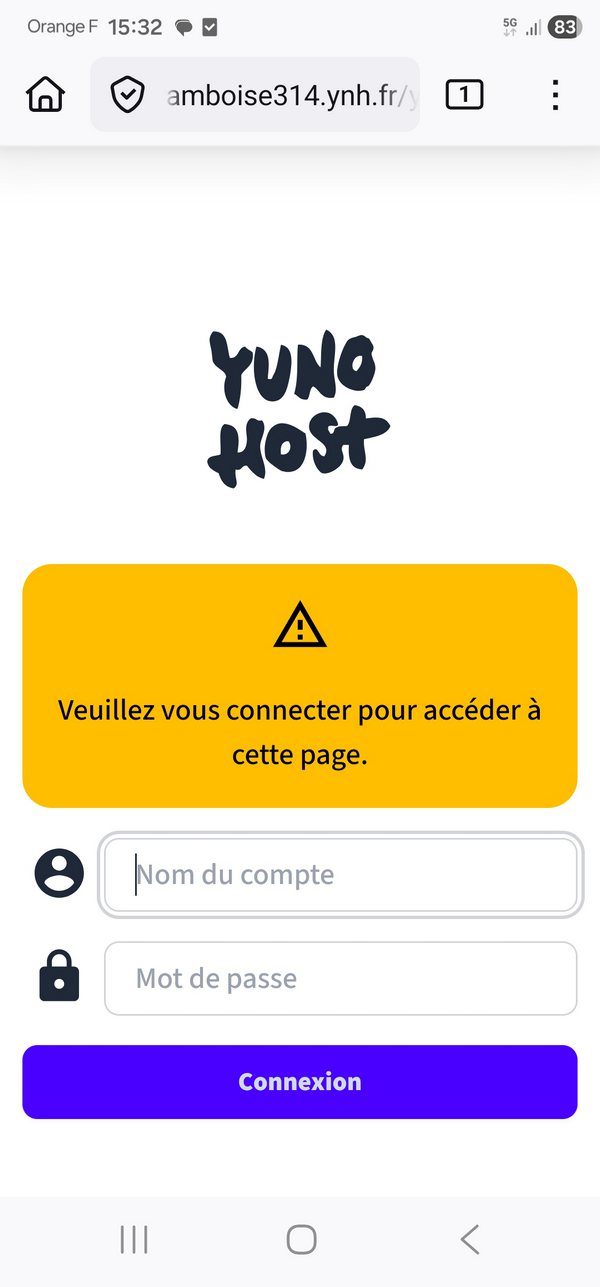

1) Premier test d’accès depuis un smartphone (4G/5G)

Avant l’installation de Let’s Encrypt, le serveur utilise un certificat provisoire : le navigateur peut afficher une alerte “rouge” si vous allez directement en HTTPS. Pour éviter toute confusion, commencez par tester en HTTP (port 80).

- Sur votre smartphone, coupez le Wi-Fi et activez la 4G/5G.

- Ouvrez cette adresse en HTTP : (enfin pas celle-ci, la votre !)

http://framboise314.ynh.fr/ - Vérifiez que vous arrivez bien sur une page servie par votre YunoHost (page d’accueil / portail / ou application déjà installée).

Avant la mise en place du certificat Let’s Encrypt, le navigateur signale le site comme “non sécurisé”. (la croix rouge)

2) Installer le certificat Let’s Encrypt (le cadenas “propre”)

Nous allons maintenant installer un certificat Let’s Encrypt sur le domaine. Une fois fait, l’accès en HTTPS ne déclenchera plus d’alerte, et vous aurez un cadenas reconnu par tous les navigateurs.

Dans l’interface d’administration YunoHost :

- Domaines → sélectionnez votre domaine (ex.

framboise314.ynh.fr) - Onglet Certificat

- Cliquez sur Installer / Renouveler un certificat Let’s Encrypt

3) Re-test en HTTPS (sans alerte) + accès à l’admin

Une fois Let’s Encrypt installé, refaites le test depuis le smartphone en 4G/5G, cette fois en HTTPS :

https://framboise314.ynh.fr/(page d’accueil / portail)https://framboise314.ynh.fr/yunohost/admin(administration YunoHost)

Vous devez obtenir le cadenas HTTPS, et l’écran de connexion à l’administration sans avertissement de sécurité.

|

|

| L’interface d’authentification YunoHost s’affiche correctement sur mobile. Le bouclier avec coche indique que la connexion est considérée comme sécurisée par le navigateur. | Une fois le certificat Let’s Encrypt en place, le navigateur confirme explicitement la sécurité de la connexion : “Connexion sécurisée – Vérifié par Let’s Encrypt”. C’est l’indicateur à rechercher : le trafic est chiffré (HTTPS) et l’identité du site est validée pour le domaine utilisé. |

Accès au site YNH depuis une tablette

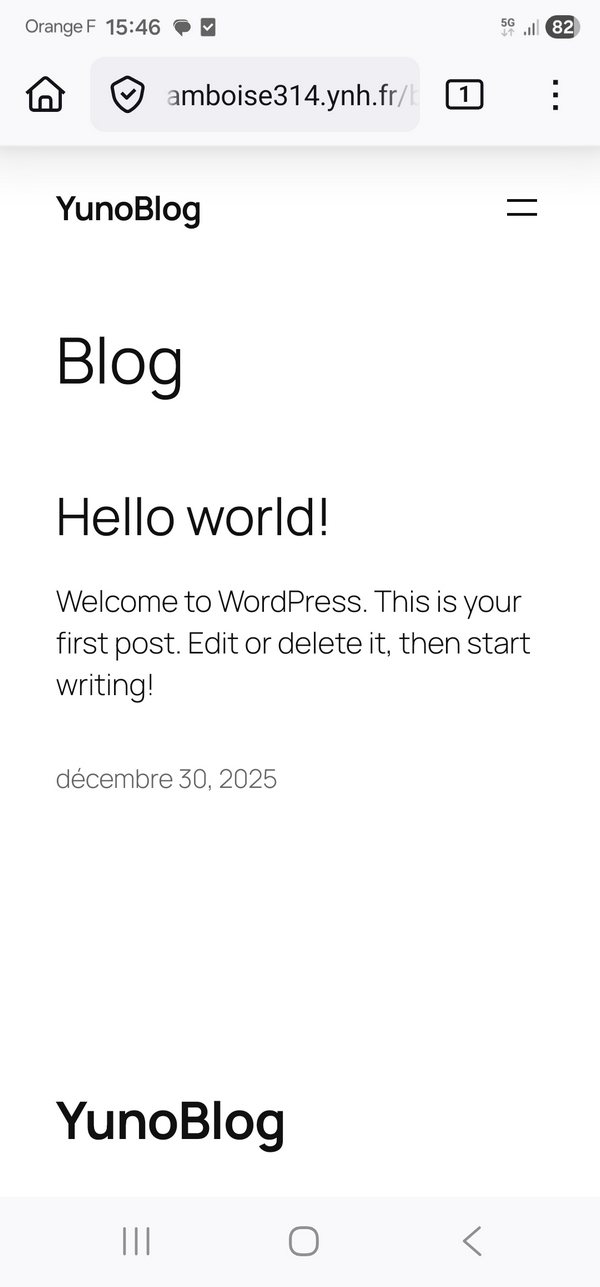

4) (Optionnel) Vérifier WordPress depuis l’extérieur

Si WordPress est déjà installé, vérifiez également :

- Le site :

https://framboise314.ynh.fr/blog - L’administration WordPress :

https://framboise314.ynh.fr/blog/wp-admin

Si tout s’affiche en HTTPS avec le cadenas ou le bouclier avec coche sur certains navigateurs, votre serveur est maintenant opérationnel et accessible depuis l’extérieur.

Conclusion

L’objectif de cet article était simple : héberger votre blog vous-même, sur un Raspberry Pi 5 / Pi 500(+), avec un SSD pour les perfs et la fiabilité, plutôt que dépendre d’un service externe.

On a donc déroulé une chaîne complète et cohérente : préparer le SSD, installer YunoHost, faire la post-installation, puis mettre le serveur accessible depuis Internet.

Ensuite, on a sécurisé tout ça avec un certificat Let’s Encrypt (le fameux cadenas HTTPS, et la fin des navigateurs qui râlent).

Une fois le socle réseau + sécurité en place, on a installé WordPress proprement sur le domaine et le chemin choisis. Le point clé à retenir : YunoHost pense “domaine”, pas “IP”, et beaucoup de soucis viennent juste de ça (et du DNS).

Autre point clé : l’ouverture des ports sur la box et la résolution DNS sont souvent l’étape la plus piégeuse, et c’est normal.

Ce tutoriel n’est pas “niveau débutant total” : il faut être prêt à lire des messages d’erreur, vérifier, chercher, corriger, et parfois revenir en arrière. Si vous aimez quand ça marche du premier coup sans toucher un réglage, passez votre chemin… ou prenez un hébergeur 😄 Mais si vous voulez maîtriser votre infra, apprendre, et avoir un WordPress chez vous, c’est une base solide.

À la fin, vous repartez avec un serveur Pi + SSD fonctionnel, accessible, sécurisé, et un WordPress prêt à publier. S’agissant d’une machine ouverte sur l’Internet, il est vital que l’OS et yunohost soient tenus à jour avec les dernières versions.

Pendant les essais, le serveur est accessible ici : https://framboise314.ynh.fr/blog

Bonjour François,

Excellent article comme d’habitude, cela démarre bien l’année !

Excellente année 2026

Je me permet une remarque, avec un pi accessible depuis l’extérieur de chez soi, donc derrière la box, il est indispensable de mettre à jour le système (OS pi) et yuno + wordpress :

OS pi : sudo apt get update et sudo apt get upgrade puis un démarrage si nécessaire

Pour Yuno/Wordpress: https://doc.yunohost.org/fr/admin/upgrade/

Phil

Bonjour

Merci et meilleurs voeux également pour cette année qui démarre !

Bien entendu les MAJ de l’OS et de yunohost sont faites et tout est à jour.

Après la machine ne restera pas en continu en ligne … elle y est pour les tests mais après elle sera arrêtée.

Je rajoute cette remarque sur les MAJ dans l’article

cdt

francois

Brillant article, très intéressant quand on veut s’installer son serveur sans trop galérer. Merci, je ne connaissais pas Yunohost, je testerai ça à l’occasion (jamais testé Nginx encore)

Merci et longue vie au blog !